IPv4のWANロードバランス設定については、ネット上でいくつかみうけられたのですが、IPv6のWANロードバランシングはほとんど見当たりません。理由はいろいろとあると思うのですが、IPv6の場合、ISPごとにプレフィックスが異なるのは当然ですが、いざロードバランスにて接続となると、ローカルサイトでのIPv4でのプライベートアドレスに該当するULA(ユニーク ローカル ユニキャスト アドレス)を使うのかどうか、プレフィックス変換(NPTv6)でいくのか、それともIPv4と同じようにMasqueradeで行くのか、冗長構成をとるかどうか、といった選択肢がそもそもあり、どれを選択するか煩雑だからだと思います。そこで、本稿では前提として、一般にIPv4でみられるのと同じ様に

1. ULAを採用(=プライベートアドレス)

2.IPv6 Masqueradeを採用

3.冗長構成なし

で設定しています。1についても2についてもいろいろと議論の分かれるところですが、とりあえず小規模の接続を前提にロードバランスのみかつ冗長構成なしで今回は投稿していますので予めご了承ください。

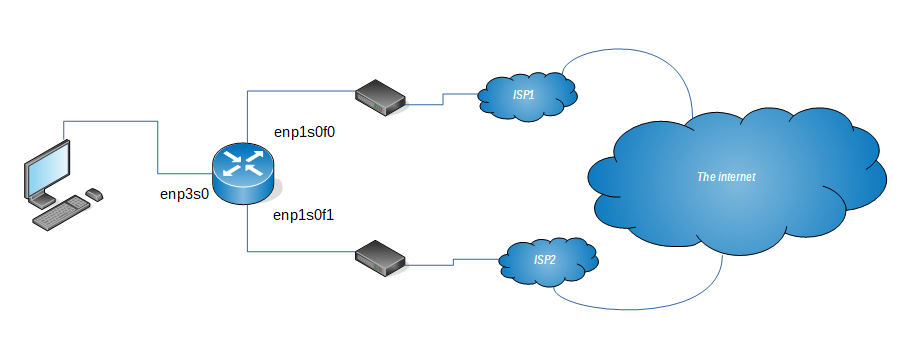

さて早速設定です。構成は前回と同じです。

インターフェースの設定は前回と共通です

以上マーキングを使ったIPv6 WAN ロードバランシングでした。ではまた。

1. ULAを採用(=プライベートアドレス)

2.IPv6 Masqueradeを採用

3.冗長構成なし

で設定しています。1についても2についてもいろいろと議論の分かれるところですが、とりあえず小規模の接続を前提にロードバランスのみかつ冗長構成なしで今回は投稿していますので予めご了承ください。

さて早速設定です。構成は前回と同じです。

インターフェースの設定は前回と共通です

#/etc/network/interfaces.d/enp3s0 auto enp3s0 iface enp3s0 inet static address 192.168.255.23 netmask 255.255.255.0 iface enp3s0 inet6 static address fd5b:1234:5678:1350::23/60 #/etc/network/interfaces.d/enp1s0f0 auto enp1s0f0 iface enp1s0f0 inet static address 192.168.1.201 netmask 255.255.255.0 iface enp1s0f0 inet6 static address 240d:8765:4321:1351::23/64 #/etc/network/interfaces.d/enp1s0f1 auto enp1s0f1 iface enp1s0f1 inet static address 192.168.1.202 netmask 255.255.255.0 iface enp1s0f1 inet6 static address 240d:8765:4321:1352::23/64次に設定するのは、IPv6のルート設定+α部分です。デフォルトゲートウェイはISPによって異なる場合がありますので、適宜置き換えてください。

#/etc/network/if-up.d/0001-v6-lb

#!/bin/sh

ip -6 route add default proto static metric 20 \

nexthop via fe80::1 dev enp1s0f0 weight 10 \

nexthop via fe80::1 dev enp1s0f1 weight 10

ip -6 route add default via fe80::1 dev enp1s0f0 tab 201

ip -6 route add default via fe80::1 dev enp1s0f1 tab 202

ip -6 rule add from all fwmark 0xc9 lookup 201

ip -6 rule add from all fwmark 0xca lookup 202

こちらも 実行可能な状態にしておいてください。つづいてip6tablesの設定です。

ip6tables -t mangle -N WANLOADBALANCE_PRE ip6tables -t mangle -N ISP_enp1s0f0 ip6tables -t mangle -N ISP_enp1s0f1 ip6tables -t mangle -A PREROUTING -j WANLOADBALANCE_PRE ip6tables -t mangle -A WANLOADBALANCE_PRE -i enp3s0 -m state --state NEW -m statistic --mode random --probability 0.50000000000 -j ISP_enp1s0f0 ip6tables -t mangle -A WANLOADBALANCE_PRE -i enp3s0 -m state --state NEW -j ISP_enp1s0f1 ip6tables -t mangle -A WANLOADBALANCE_PRE -i enp3s0 -j CONNMARK --restore-mark --nfmask 0xffffffff --ctmask 0xffffffff ip6tables -t mangle -A ISP_enp1s0f0 -j CONNMARK --set-xmark 0xc9/0xffffffff ip6tables -t mangle -A ISP_enp1s0f0 -j MARK --set-xmark 0xc9/0xffffffff ip6tables -t mangle -A ISP_enp1s0f0 -j ACCEPT ip6tables -t mangle -A ISP_enp1s0f1 -j CONNMARK --set-xmark 0xca/0xffffffff ip6tables -t mangle -A ISP_enp1s0f1 -j MARK --set-xmark 0xca/0xffffffff ip6tables -t mangle -A ISP_enp1s0f1 -j ACCEPT ip6tables -t nat -N WANLOADBALANCE ip6tables -t nat -N SNPT_HOOK ip6tables -t nat -A POSTROUTING -j SNPT_HOOK ip6tables -t nat -A POSTROUTING -s 240d:1234:5678:1351::23/64 -o enp1s0f0 -m comment --comment SRC-NAT-201 -j MASQUERADE ip6tables -t nat -A POSTROUTING -s 240d:1234:5678:1352::23/64 -o enp1s0f1 -m comment --comment SRC-NAT-202 -j MASQUERADE ip6tables -t nat -A SNPT_HOOK -j WANLOADBALANCE ip6tables -t nat -A WANLOADBALANCE -m connmark --mark 0xc9 -j SNAT --to-source 240d:1234:5678:1351::23 ip6tables -t nat -A WANLOADBALANCE -m connmark --mark 0xca -j SNAT --to-source 240d:1234:5678:1352::23IPv6の設定もIPv4の時とほぼ同じですので説明は省略します。こちらもシェルで実行した後、

ip6tables-save > /etc/iptables/rules.v6にて保存しておきます。設定はこれだけです。冗長構成なしでは、IPv4もそうですがIPv6の設定も非常にシンプルです。

以上マーキングを使ったIPv6 WAN ロードバランシングでした。ではまた。

コメント

コメントを投稿